«Доктор Веб»: обзор вирусной активности по итогам июня

2 июля 2013 года

Вирусная обстановка

Согласно статистическим данным, собранным в июне 2013 года с использованием лечащей утилиты Dr.Web CureIt!, одной из наиболее актуальных угроз стал троянец

Нужно помнить, что утилита Dr.Web CureIt! предназначена для поиска вирусов как временная мера, для надёжной защиты компьютера нужно купить лицензию Dr.Web Security Space, тем более, что сейчас она продается со скидкой.

Не слишком уступает ему в популярности и предыдущая модификация данной угрозы:

| Название | % |

| 3.97 | |

| 2.94 | |

| 1.92 | |

| 1.45 | |

| 1.44 | |

| 1.22 | |

| 1.18 | |

| 0.80 | |

| 0.76 | |

| 0.75 |

Ботнеты

В июне 2013 года появилась новая версия бота

В то же время продолжается рост числа заражений файловым вирусом

Ботнет

Немного сократились и размеры ботнета, образованного с использованием троянской программы

Почти не изменилась численность ботнета BackDoor.Dande, состоящего из компьютеров фармацевтических компаний и аптек, зараженных одноименным бэкдором: сейчас в одной из известных специалистам «Доктор Веб» подсетей их количество составляет 1 209, уменьшившись на 92 ПК по сравнению с прошлым месяцем, в другой — 268 (на 63 компьютера меньше, чем в мае).

Также незначительно сократилась популяция Apple-совместимых компьютеров, инфицированных троянской программой для Mac OS X

Угроза месяца

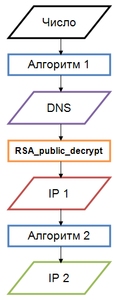

В июне семейство вредоносных программ для ОС Linux пополнилось новой модификацией троянца

Кроме того, вирусописатели изменили алгоритм получения троянцем команд: теперь для их успешного выполнения вредоносной программе передается специальная строка, для которой проверяется значение хеш-функции. С более подробным описанием данной угрозы можно ознакомиться в опубликованном компанией «Доктор Веб» информационном материале.

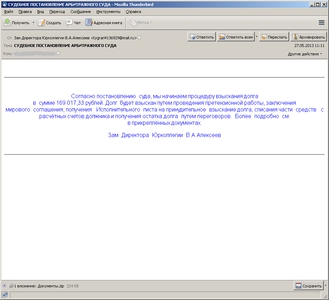

Очередная волна энкодеров

Троянцы-шифровальщики стали настоящим бедствием для пользователей персональных компьютеров: за последние три месяца в антивирусную лабораторию «Доктор Веб» поступило порядка 2 800 обращений в связи с этими вредоносными программами, а в июне общее количество запросов на лечение превысило 700. Двумя наиболее распространенными версиями энкодеров в первый летний месяц 2013 года стали

Поскольку нагрузка на вирусную лабораторию «Доктор Веб» в последнее время значительно возросла, с 19 июня 2013 года помощь в расшифровке файлов оказывается только зарегистрированным пользователям продуктов компании. Более подробную информацию о способах распространения и методах противодействия троянцам-шифровальщикам можно получить в опубликованной нами информационной статье.

Мобильные угрозы

Первый летний месяц этого года показал, что одной из главных опасностей для владельцев мобильных устройств по-прежнему остается кража разнообразной персональной информации, такой как данные учетных записей, СМС-сообщения, история звонков и т. п. Для этого злоумышленники применяют как троянские программы, так и специализированное шпионское ПО, доступное на коммерческой основе.

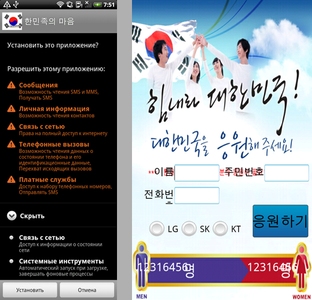

Наиболее заметной мобильной угрозой подобного рода в начале лета стал троянец Android.Tempur.1.origin, предназначенный для кражи у южнокорейских пользователей Android различных конфиденциальных сведений, включающих их банковские реквизиты, информацию о входящих СМС-сообщениях и совершаемых телефонных звонках. Эта вредоносная программа распространялась киберпреступниками как в составе специальной программы-носителя, детектируемой антивирусом Dr.Web как Android.MulDrop.8.origin, так и в качестве самостоятельного apk-пакета. Троянец Android.Tempur.1.origin интересен тем, что при установке на мобильное устройство подменял собой легитимные банковские приложения, имитировал их оригинальный интерфейс и предлагал пользователям ввести персональную информацию, которая затем вместе с перехватываемыми СМС и сведениями о телефонных переговорах пересылалась на удаленный сервер.

Более подробную информацию об Android.Tempur.1.origin вы можете получить, прочитав соответствующую публикацию на сайте компании «Доктор Веб».

Что же касается коммерческих шпионских приложений, то среди обнаруженных в июне представителей этого класса программ можно выделить очередные модификации известных Android-шпионов

Троянцы семейства

При посещении этого портала с мобильного устройства под управлением ОС Android загружаемая в браузере веб-страница демонстрировала специальный баннер, предлагающий установить популярную игру, которая на самом деле являлась вредоносной программой. Подробнее об этом случае вы можете прочитать в опубликованной ранее новости.

Вредоносные файлы, обнаруженные в почтовом трафике в июне

| 01.06.2013 00:00 - 28.06.2013 11:00 | ||

| 1 | Trojan.Packed.196 | 0.77% |

| 2 | Win32.HLLM.MyDoom.54464 | 0.70% |

| 3 | Win32.HLLM.MyDoom.33808 | 0.62% |

| 4 | Trojan.PWS.Panda.655 | 0.57% |

| 5 | Exploit.CVE2012-0158.27 | 0.55% |

| 6 | Trojan.Siggen5.30475 | 0.55% |

| 7 | Trojan.PWS.Stealer.3128 | 0.46% |

| 8 | SCRIPT.Virus | 0.40% |

| 9 | VBS.Rmnet.2 | 0.40% |

| 10 | Win32.HLLM.Beagle | 0.40% |

| 11 | Trojan.PWS.Stealer.2877 | 0.40% |

| 12 | Trojan.MulDrop4.35808 | 0.35% |

| 13 | Trojan.Siggen5.24066 | 0.33% |

| 14 | Trojan.PWS.Multi.911 | 0.33% |

| 15 | Trojan.PWS.Panda.547 | 0.33% |

| 16 | Trojan.Inor | 0.31% |

| 17 | BackDoor.Comet.152 | 0.31% |

| 18 | BackDoor.Tishop.25 | 0.29% |

| 19 | Win32.HLLM.Graz | 0.29% |

| 20 | Trojan.PWS.Stealer.2832 | 0.26% |

Вредоносные файлы, обнаруженные в июне на компьютерах пользователей

| 01.06.2013 00:00 - 28.06.2013 11:00 | ||

| 1 | SCRIPT.Virus | 0.97% |

| 2 | Adware.Downware.915 | 0.75% |

| 3 | Tool.Unwanted.JS.SMSFraud.26 | 0.65% |

| 4 | JS.Packed.5 | 0.60% |

| 5 | Adware.InstallCore.114 | 0.52% |

| 6 | Adware.InstallCore.115 | 0.45% |

| 7 | Adware.InstallCore.101 | 0.44% |

| 8 | Adware.Downware.179 | 0.43% |

| 9 | Adware.Downware.1132 | 0.41% |

| 10 | Adware.Toolbar.202 | 0.39% |

| 11 | Tool.Unwanted.JS.SMSFraud.10 | 0.34% |

| 12 | Tool.Unwanted.JS.SMSFraud.29 | 0.33% |

| 13 | Trojan.Hosts.6838 | 0.33% |

| 14 | Adware.Downware.1157 | 0.33% |

| 15 | JS.IFrame.432 | 0.32% |

| 16 | Tool.Skymonk.11 | 0.32% |

| 17 | Win32.HLLW.Autoruner.59834 | 0.32% |

| 18 | Win32.HLLW.Shadow | 0.31% |

| 19 | Adware.Webalta.11 | 0.31% |

| 20 | Tool.Skymonk.13 | 0.30% |

Источник: Доктор Веб