Обзор вирусной активности в декабре 2013 года

9 января 2014 года

Вирусная обстановка

Согласно статистическим данным, собранным с использованием лечащей утилиты Dr.Web CureIt!, среди угроз, обнаруженных в декабре 2013 года на компьютерах пользователей, абсолютными лидерами, как и прежде, являются рекламные троянцы

| Название | Кол-во | % |

|---|---|---|

| 26886 | 2.85 | |

| 24227 | 2.57 | |

| 23867 | 2.53 | |

| 12130 | 1.29 | |

| 12004 | 1.27 | |

| 11092 | 1.18 | |

| 9670 | 1.03 | |

| 9652 | 1.02 | |

| 9601 | 1.02 | |

| 9178 | 0.97 | |

| 8910 | 0.95 | |

| 8249 | 0.88 | |

| 8089 | 0.86 | |

| 7965 | 0.84 | |

| 7322 | 0.78 | |

| 6587 | 0.70 | |

| 6385 | 0.68 | |

| 6111 | 0.65 | |

| 5705 | 0.61 | |

| 4712 | 0.46 |

Ботнеты

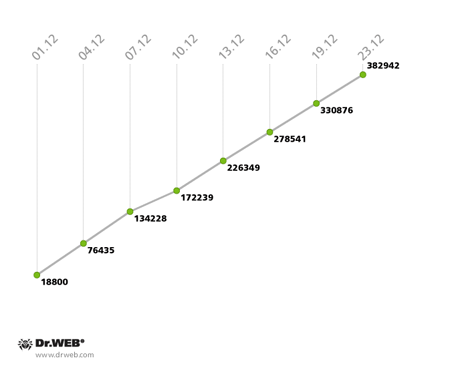

В декабре 2013 года выросла бот-сеть, созданная злоумышленниками с использованием файлового вируса

Динамика регистрации новых ботов в ботнете Win32.Rmnet.12 в декабре 2013 года (1-я подсеть)

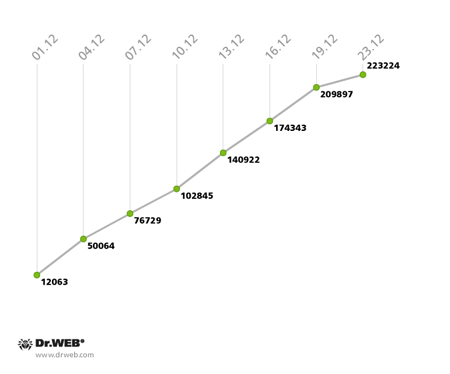

Во второй подсети

Динамика регистрации новых ботов в ботнете Win32.Rmnet.12 в декабре 2013 года (2-я подсеть)

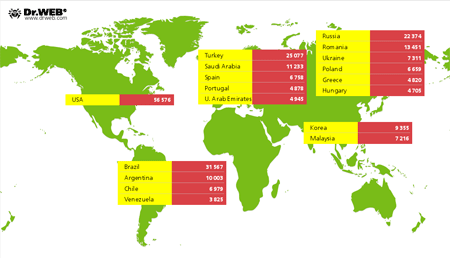

Значительно сократилось число компьютеров, на которых антивирусное ПО Dr.Web фиксирует наличие вредоносного модуля

Угроза месяца

В декабре специалисты компании «Доктор Веб» провели исследование вредоносной программы

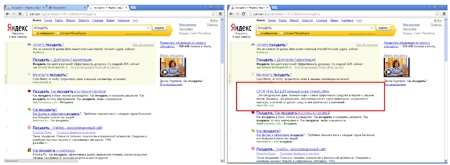

По завершении установки плагин появляется в списке зарегистрированных расширений браузера и загружает с удаленных серверов несколько файлов сценариев, с помощью которых троянец и реализует свои вредоносные функции. Один из них подменяет в окне браузера выдачу поисковых систем, демонстрируя пользователю посторонние ссылки.

Другой сценарий выводит на экран поддельные всплывающие окна сообщений социальной сети «ВКонтакте». Причем, видимо, в целях повышения достоверности злоумышленники демонстрируют подобные сообщения только в том случае, если жертва просматривает веб-страницы на сайте vk.com. Кроме того, троянец заменяет тизерные рекламные модули «ВКонтакте» своими собственными. Еще один сценарий предназначен для реализации так называемой «кликандер»-рекламы: при щелчке мышью в произвольной точке веб-страницы скрипт открывает новое окно браузера, в котором загружается рекламируемый злоумышленниками сайт. Более подробную информацию об этой угрозе можно найти в опубликованной на нашем сайте статье.

Месяц майнеров

Декабрь выдался на редкость урожайным с точки зрения распространения новых вредоносных программ, предназначенных для добычи (майнинга) криптовалюты Bitcoin и одного из ее аналогов — Litecoin. Так, в начале месяца специалисты «Доктор Веб» добавили в вирусные базы сигнатуру троянца

Также в декабре в антивирусную лабораторию компании «Доктор Веб» поступил образец еще одного троянца-майнера, который был добавлен в базы под именем

FILEINSTALL("C:\Users\Antonio\Desktop\Glue\SmallWeatherSetup.exe", @TEMPDIR & "\Setup_1.exe")

FILEINSTALL("C:\Users\Antonio\Desktop\Glue\Install.exe", @TEMPDIR & "\Setup_2.exe")

А в коде самой троянской программы присутствует такая строка:

c:\Users\Кошевой Дмитрий\Documents\Visual Studio 2012\Projects\Miner\Instal\obj\Debug\Instal.pdb

С более подробной информацией о распространении данной угрозы можно можно ознакомиться в опубликованной нами статье.

Наконец, в конце декабря компания «Доктор Веб» опубликовала новостной материал, рассказывающий о распространении новой модификации троянца семейства

Следует отметить, что увеличение количества угроз, направленных на добычу (майнинг) электронной валюты, отнюдь не случайно, поскольку такие троянцы приносят вирусописателям заметную прибыль: по информации, собранной специалистами компании «Доктор Веб», средний ежесуточный доход злоумышленников от эксплуатации троянской программы

Угрозы для Android

Для пользователей Android-устройств последний месяц 2013 года не стал спокойным периодом и преподнес сразу несколько предновогодних сюрпризов, таких как появление множества новых троянцев-шпионов и других опасных программ.

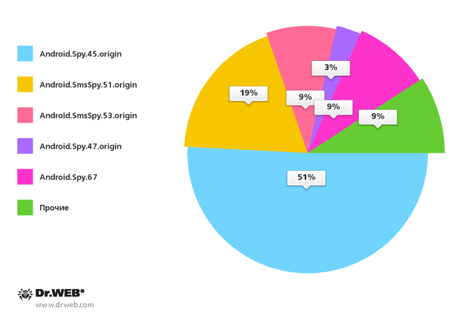

В частности, антивирусная база Dr.Web в декабре пополнилась более чем десятью записями для вредоносных приложений, принадлежащих к семействам Android.SmsSpy и Android.Spy, большая часть из которых распространялась на территории Южной Кореи с применением нежелательных СМС-сообщений, содержащих ссылку на загрузку троянцев. По сравнению с предыдущим месяцем, число таких рассылок выросло на 88,9% и составило 204 зарегистрированных случая. Наиболее часто южнокорейские пользователи сталкивались с угрозой со стороны троянцев Android.Spy.45.origin (51% случаев), Android.SmsSpy.51.origin (19% случаев) а также Android.SmsSpy.53.origin (9% случаев) и Android.Spy.67 (9% случаев). Общее процентное соотношение обнаруженных вредоносных программ представлено на следующей диаграмме.

Android-угрозы, распространявшиеся в декабре среди южнокорейских пользователей при помощи СМС-спама

Не менее заметным событием декабря стало обнаружение в каталоге Google Play троянского приложения под названием WhatsAppCopy, выполняющего кражу истории переписки из официального клиента популярного сервиса обмена сообщениями WhatsApp для ОС Android. Данная программа, внесенная в вирусную базу Dr.Web как

В дальнейшем любой желающий мог получить доступ к переписке интересующего его пользователя, введя на веб-сайте автора троянца соответствующий мобильный номер. Несмотря на то, что данное приложение позиционировалось как безобидное средство создания резервной копии переписки из программы WhatsApp, потенциальный риск его недобросовестного использования вынудил корпорацию Google удалить данную программу из каталога Google Play. Тем не менее, программа остается доступной для загрузки на официальном сайте разработчика, поэтому многие пользователи рискуют стать жертвами шпионажа со стороны злоумышленников.

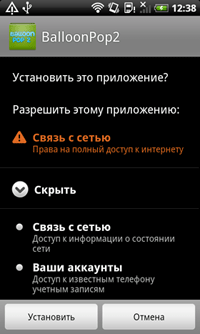

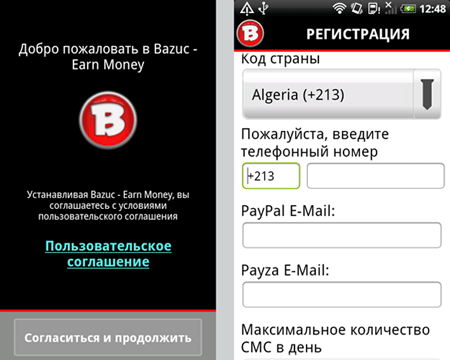

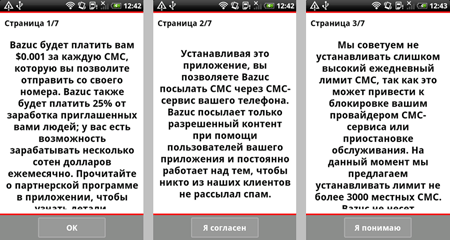

Еще одним открытием, получившим весьма широкую огласку в различных сетевых СМИ, стало появление в каталоге Google Play приложения под названием Bazuc, позволявшего пользователям получать вознаграждение за отправку рекламных и информационных СМС-сообщений со своего мобильного номера. Разработчики сообщали, что наиболее предпочтительными для этой являются безлимитные тарифные планы, однако никакого контроля тарифа в приложении не предусмотрено, поэтому беспечные пользователи со стандартными параметрами тарификации СМС рисковали столкнуться с огромными счетами или же отключением от сети оператора, т.к. Bazuc был способен выполнить отправку тысяч сообщений в сутки. Кроме того, рассылаемые СМС приходили целевой аудитории непосредственно с номера, принадлежащего предприимчивому абоненту, что также могло привести к негативным последствиям: недовольные рекламой получатели сообщений имели возможность, например, позвонить по этому номеру и, в лучшем случае, гневно высказать свое отношение к новоявленному спамеру.

Данная программа была удалена из каталога Google Play, однако она все еще доступна для загрузки на официальном сайте разработчика. Учитывая потенциальные риски данного приложения, специалисты компании «Доктор Веб» приняли решение внести его в вирусную базу как

Вредоносные файлы, обнаруженные в почтовом трафике в декабре

| 1 | 1.34% | |

| 2 | 1.01% | |

| 3 | 0.92% | |

| 4 | 0.75% | |

| 5 | 0.74% | |

| 6 | 0.69% | |

| 7 | 0.65% | |

| 8 | 0.60% | |

| 9 | 0.54% | |

| 10 | 0.54% | |

| 11 | 0.50% | |

| 12 | 0.44% | |

| 13 | 0.44% | |

| 14 | 0.44% | |

| 15 | 0.42% | |

| 16 | 0.42% | |

| 17 | 0.37% | |

| 18 | 0.30% | |

| 19 | 0.25% | |

| 20 | 0.23% |

Вредоносные файлы, обнаруженные в декабре на компьютерах пользователей

| 1 | 0.75% | |

| 2 | 0.73% | |

| 3 | 0.69% | |

| 4 | 0.64% | |

| 5 | 0.55% | |

| 6 | 0.46% | |

| 7 | 0.40% | |

| 8 | 0.37% | |

| 9 | 0.33% | |

| 10 | 0.32% | |

| 11 | 0.31% | |

| 12 | 0.30% | |

| 13 | 0.27% | |

| 14 | 0.26% | |

| 15 | 0.25% | |

| 16 | 0.24% | |

| 17 | 0.24% | |

| 18 | 0.23% | |

| 19 | 0.22% | |

| 20 | 0.22% |

Источник: Доктор Веб