Исследование функционала Trojan.Matsnu.1, шифрующего файлы пользователей по всему миру

Компания Доктор Веб в конце апреля уже сообщала о массовом распространении в почтовом спаме по всему миру вредоносной программы

Троянец написан на языке Ассемблер, распространяется в виде заархивированных исполняемых файлов, вложенных в почтовые спам-сообщения с темой, в которой упоминается имя получателя. Если пользователь открывает архив и запускает содержащееся в нем приложение, троянец загружает в приостановленном состоянии svchost.exe и записывает в него собственный вирусный код. Таким образом, все дальнейшие деструктивные действия, реализующие функционал

После этого на основе серийного номера жесткого диска

Выполнив предварительные этапы установки и инициализации, троянец демонстрирует на экране сообщение об ошибке приложения Acrobat Reader: «Error: Could not write value Folders to key», одновременно с этим копия основного модуля сохраняется в папку Windowssystem32 с именем, включающим серийный номер жесткого диска инфицированного компьютера и набор случайных символов. Данный путь записывается в качестве значения параметра Userinit в ветви системного реестра HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon.

Примечательно, что

Другая копия троянца помещается в папку %AppData%случайная строка, путь к этому файлу записывается в ветвь системного реестра, отвечающую за автозагрузку приложений. Далее, путем многократного вызова утилиты reg.exe с различными аргументами,

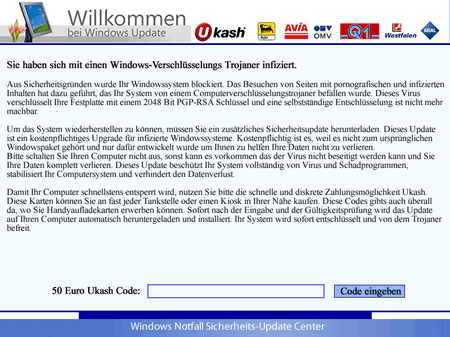

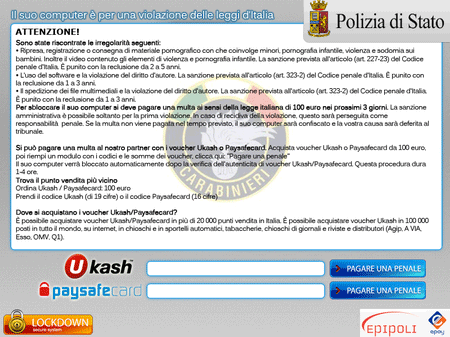

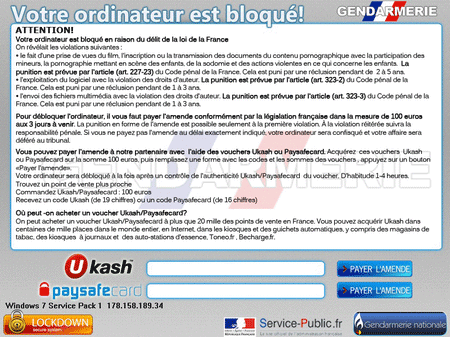

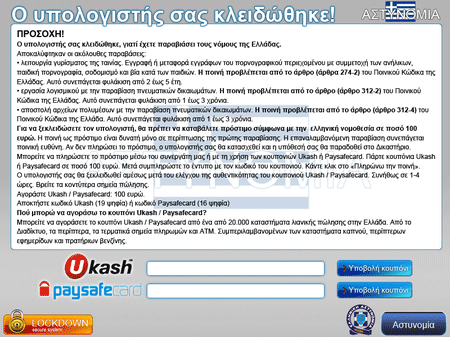

Поскольку троянец не хранит в своих ресурсах отвечающие за диалог с пользователем графические файлы, они загружаются с удаленного сервера в виде CAB-архива. Запросы к командному серверу отправляет копия

При следующем запуске Windows выполняется копия

В диалоговых окнах, демонстрируемых пользователю вредоносной программой

Одновременно с демонстрацией данного сообщения троянец ожидает поступления команд от удаленного управляющего центра. Среди принимаемых

- убить систему (удалить все файлы на жестких дисках);

- загрузить с сайта злоумышленников указанную программу и запустить ее;

- загрузить и продемонстрировать другие изображения для диалогового окна;

- сохранить на диск присланный исполняемый файл и запустить его в виде фонового процесса;

- расшифровать файлы (ключ присылается с сайта злоумышленников вместе с командой);

- зашифровать файлы еще раз с использованием вновь сгенерированного ключа;

- обновить список управляющих серверов;

- обновить основной модуль троянца.

Учитывая широкие функциональные возможности данной троянской программы, нельзя недооценивать ее вредоносный потенциал. От действия

Во избежание проникновения на ваши компьютеры троянца

- Не открывайте вложения в сообщениях электронной почты, полученных из неблагонадежных источников.

- Создавайте резервные копии наиболее ценных для вас файлов.

- В случае если ваши файлы оказались зашифрованы, не пытайтесь удалить что-либо с дисков вашего компьютера или переустановить операционную систему.

- Если демонстрируемое на экране вашего компьютера изображение похоже на представленное в настоящей статье, попытайтесь самостоятельно расшифровать файлы с помощью предлагаемой компанией «Доктор Веб» бесплатной утилиты.

- Если попытка не увенчалась успехом, обратитесь в антивирусную лабораторию компании «Доктор Веб», создав тикет в категории «Запрос на лечение». Эта услуга бесплатна.

- Не забудьте обратиться с соответствующим заявлением в полицию.

Источник: Доктор Веб